Técnicas para hackear um perfil do Instagram

Se você está se perguntando como isso é possível hackear um perfil do Instagram, você deve saber que existem vários técnicas de hacking que os cibercriminosos usam para "perfurar" os perfis de outros usuários e acessar suas informações confidenciais. Algumas das técnicas que irei falar sobre explorar a engenhosidade dos usuários, como as inerentes à chamada "engenharia social" e ao phishing. Outras técnicas, por outro lado, permitem que os cibercriminosos capturem tudo o que um usuário digita em um teclado de computador e usem essas informações para capturar senhas, códigos de acesso e outras informações confidenciais.

Keylogger

Entre as ferramentas mais utilizadas pelos hackers, ou melhor, pelos crackers (os chamados Black Hat Hacker, hackers ruins), estão keylogger: são softwares que, uma vez instalados no computador ou smartphone de um usuário, espiam as atividades do usuário e, neste caso, tudo o que ele digita no teclado de seu aparelho.

Como você bem pode imaginar, esta é uma arma muito perigosa, visto que em um teclado de computador um smartphone é digitado em tudo: desde as senhas das contas sociais de uma pessoa, passando por credenciais de acesso a serviços de homebanking, passando por pesquisas online e, claro, também as mensagens e comentários escritos no Instagram.

Os keyloggers mais sofisticados não só levam em consideração tudo o que é digitado pelo usuário no teclado, mas também enviam essas informações aos crackers, que podem assim agir remotamente sem ser perturbados. Os keyloggers que são usados para uso "doméstico", por outro lado, são menos avançados, pois não permitem que você atue remotamente, mas ainda são tão eficazes quanto permitem capturar tudo o que o usuário escreve no teclado. Home KeyLogger, é um exemplo perfeito de um keylogger “home” (como o nome deste programa também sugere). Se você quer ter uma ideia de como funciona esse software, convido-o a ler o guia no qual ilustro suas características e funcionamento.

Uma vez que o keylogger tenha monitorado a atividade de sua "vítima", o cracker pode se aproximar de seu computador e recuperar as informações gravadas pelo software em questão, copiando-as para um pendrive ou disco rígido externo.

App espião

Em smartphones e tablets, no entanto, pode haver instalado aplicativo espião que, como o próprio nome sugere, rastreiam a atividade do usuário - textos digitados no teclado, aplicativos utilizados, lista de ligações recebidas e efetuadas e assim por diante - e enviam essas informações para os crackers que agem sem serem perturbados em total anonimato.

Mesmo aplicativos originalmente destinados a fins legítimos, como app anti-roubo ou aqueles para o controlo parental (por exemplo, o excelente Qustodio de que falei no meu tutorial sobre como saber se uma pessoa está conversando no Facebook) pode ser usado para localizar o usuário e espionar suas atividades.

Para saber se o seu dispositivo é vítima desses aplicativos, sugiro que você leia a análise aprofundada em que explico como verificar a presença de aplicativos espiões através do uso de algumas soluções específicas como, por exemplo, Wakelock Detector , que permite identificar a presença de qualquer espião de software monitorando o consumo da bateria. Encontre mais detalhes sobre como o Wakelock Detector funciona no artigo onde explico em detalhes como economizar bateria do Android.

Senhas armazenadas no navegador

Outra técnica de hacking usada com sucesso por atacantes para acessar ilegalmente os perfis do Instagram de outras pessoas é tomar posse de senhas armazenadas no banco de dados do navegador usado pelos usuários para acessar sua conta do Instagram.

Navegadores populares como Google Chrome, Mozilla Firefox, Safári, Microsoft Edge, etc., oferecem a possibilidade de salvar suas credenciais de login, para que você não precise digitá-las manualmente toda vez que quiser fazer login em uma de suas contas. Por mais conveniente que essa solução possa parecer, é definitivamente perigosa, pois, se um invasor tivesse acesso a esse tipo de informação, ele poderia entrar imediatamente em seu perfil.

Engenharia social

Outra técnica de hacking que tem se falado muito ultimamente, e à qual você deve prestar muita atenção, diz respeito aos chamados Engenharia social. Quando um sistema é seguro o suficiente para não ter falhas de segurança, a única maneira de atacar um usuário é realizando esse tipo de ataque. Mas em que exatamente consiste? A engenharia social pode abranger várias atividades e comportamentos.

Normalmente, aqueles que recorrem a essa técnica de hacking em particular usam truques para conseguir o smartphone da vítima - talvez com uma desculpa como: “Estou com um celular vazio e preciso fazer uma ligação urgente, pode me emprestar o seu ? " - e capturar informações confidenciais presentes neste último. Portanto, se alguém lhe pedir para emprestar seu computador ou smartphone, não o faça, por nenhuma razão no mundo, principalmente se for um estranho.

Phishing

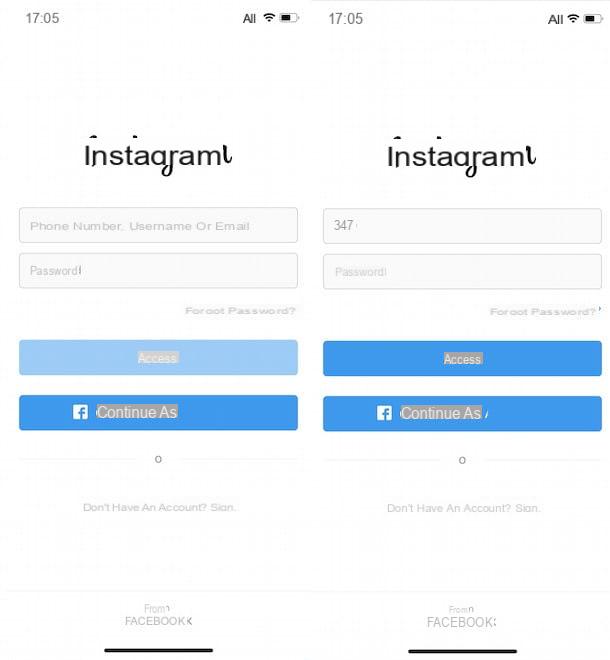

Il Phishing é outra técnica de hacking particularmente popular e, infelizmente, muito eficaz. Sobre o que é isso? O phishing geralmente é perpetrado através do envio de e-mails de bancos "falsos", órgãos públicos, provedores de serviços de Internet e qualquer outra coisa que contenha links que façam referência a páginas da Web que, pelo menos na aparência, parecem autênticas e atribuíveis às instituições que afirmam representar.

As páginas da Web em questão então convidam os usuários a inserir suas credenciais de login e, ao fazer isso, os crackers são capazes de capturar facilmente o nome de usuário e a senha para acessar uma conta ou serviço específico. Cair nesse tipo de truque é muito fácil, mas é igualmente fácil de se defender ... apenas ignore os e-mails falsos que são enviados a você e não clique nos links contidos neles.

Como proteger um perfil do Instagram

Depois de ler as principais técnicas de hacking usadas para "hackear" contas sociais, você certamente deve estar se perguntando como você pode proteger seu perfil do Instagram. Nesse caso, basta continuar lendo os próximos parágrafos deste artigo, onde encontrará dicas úteis, graças às quais poderá aumentar o nível de segurança de sua conta. As "dicas" que vou dar dizem respeito à escolha de uma senha segura, a ativação da autenticação de dois fatores e o uso de um bom PIN de desbloqueio que pode evitar o acesso não autorizado ao seu dispositivo.

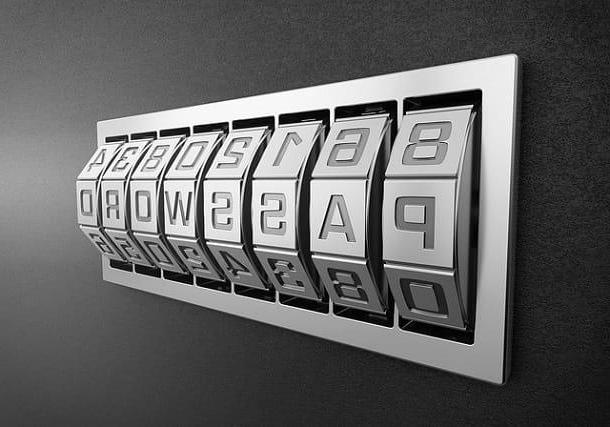

Use uma senha segura

Use uma senha segura é a primeira etapa que você precisa realizar para proteger sua conta do Instagram. Primeiro, use senhas longas que consistam em pelo menos 15 caracteres e que eles são compostos de numeri, letras e símbolos. Ao fazer isso, você colocará um raio na roda para aqueles que gostariam de capturar sua chave de acesso ao Instagram.

Como nenhuma senha é 100% segura, recomendo que você mude regularmente, pelo menos uma vez por mês. Dessa forma, as chances de sua chave de login do Instagram ser interceptada serão quase zero. Também é muito importante use senhas diferentes para cada conta. Dessa forma, mesmo que alguém infelizmente consiga pegar uma de suas senhas, todas as outras contas em sua posse não serão prejudicadas. Para obter mais informações sobre como criar senhas seguras, consulte o estudo aprofundado que criei um link para você.

Outra coisa importante, mantenha todas as suas senhas seguras, incluindo o da sua conta do Instagram. Você acha que é muito difícil gerenciar todas as suas senhas e usar chaves de acesso que atendam aos requisitos acima? Em caso afirmativo, adote um gerenciador de senhas como 1Password e LastPass, graças ao qual você não só poderá armazenar e administrar as chaves de acesso às suas numerosas contas, mas também poderá utilizar as ferramentas que vêm incluídas como padrão para gerar senhas seguras. Se você quiser obter mais detalhes sobre como esses gerenciadores de senhas funcionam, tudo que você precisa fazer é ler a análise aprofundada na qual explico em detalhes como gerenciar senhas. Já sei que você achará esta leitura muito útil.

Habilitar autenticação de dois fatores

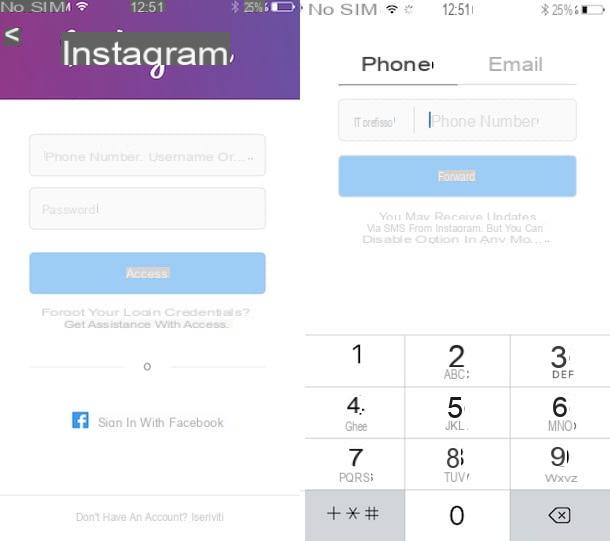

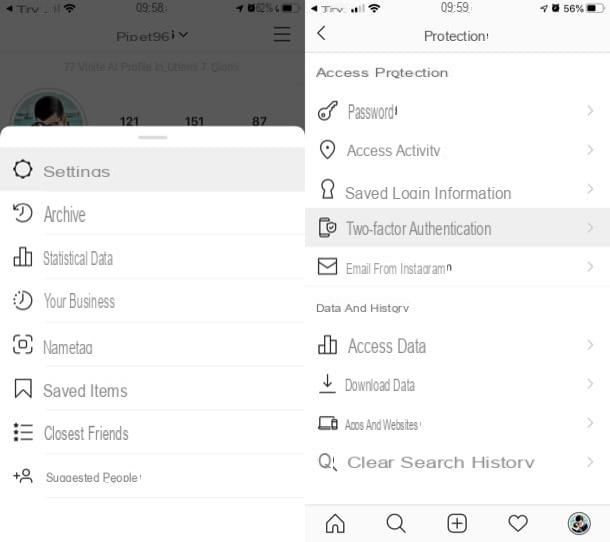

Habilitar autenticação de dois fatores é outra etapa fundamental que você deve necessariamente realizar se se preocupa em proteger sua conta do Instagram. Ao ativar a autenticação de dois fatores, toda vez que você entrar no Instagram de um dispositivo desconhecido, será solicitado que você insira, além de seu nome de usuário e senha, um código de segurança que será enviado a você via SMS. Isso impedirá que pessoas mal-intencionadas acessem sua conta sem o seu consentimento.

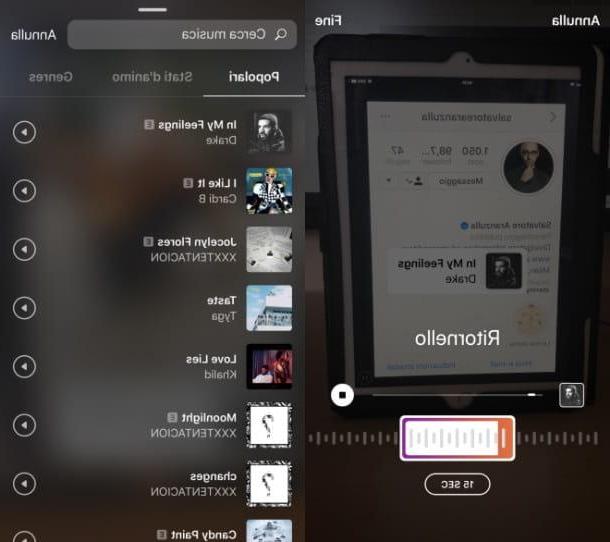

Como você habilita a autenticação de dois fatores? Primeiro, inicie o Instagram no seu smartphone ou tablet, pressione o ícone deOmino localizado na parte inferior e, na tela que aparece, toque no botão () e vai para Configurações> Segurança> Autenticação de dois fatores.

Na tela que aparece, tudo que você precisa fazer é ir para ON a alavanca do interruptor localizada ao lado do item SMS e / ou App de autenticação (dependendo do sistema que deseja usar para confirmar sua identidade ao fazer o login) e siga as instruções fornecidas na tela para concluir o procedimento.

Em alguns minutos, a equipe do Instagram enviará um e-mail de confirmação no qual você encontrará escrito que a autenticação de dois fatores está ativa em sua conta. A partir deste momento, toda vez que você fizer o login de um novo dispositivo, você precisará inserir um código de confirmação que será enviado a você por SMS ou através do aplicativo de autenticação que você escolheu usar.

Use um bom PIN de desbloqueio

Use um bom PIN de desbloqueio é uma ótima maneira de impedir que alguém tenha acesso ao seu dispositivo sem o seu consentimento explícito. Portanto, convido você a usar um PIN de desbloqueio seguro (possivelmente de 6 dígitos) e, se o seu smartphone tiver um, habilitar o desbloqueio por meio do sensor biométrico. Em vez disso, evite usar o desbloqueio do código de sequência, pois ele pode ser facilmente pego e armazenado por alguns intrometidos.

Para habilitar o PIN de desbloqueio em seu dispositivo Android, inicie o aplicativo Configurações (o ícone com o símbolo de engrenagem) e vá para a seção Segurança> Bloqueio de tela> PIN. Em iOSem vez disso, inicie o aplicativo Configurações (o ícone cinza com a engrenagem localizada na tela inicial) e toque nos itens ID facial / ID de toque e código> Adicionar código (o Mudar o código).

Evite redes Wi-Fi públicas

Evite fazer login no Instagram conectando-se a redes Wi-Fi públicas, que são notoriamente mais frágeis e vulneráveis a ataques cibernéticos e costumam ser usados para "farejar" os dados daqueles que se conectam a eles.

Se você realmente precisa se conectar ao Instagram quando estiver fora de casa, use a conexão 3G ou 4G / LTE da sua operadora e, se possível, use um VPN. Caso você nunca tenha ouvido falar, é uma rede privada virtual que permite navegar online com segurança, criptografando seus dados de conexão e disfarçando sua localização. Isso permite que você evite que seus dados acabem nas mãos de pessoas mal-intencionadas e também evita o rastreamento por provedores e empresas. Entre os serviços VPN que mais gostaria de recomendar a você, existem NordVPN (sobre o qual falei em detalhes aqui) e Surfshark, que funcionam em smartphones, tablets e computadores e também permitem superar bloqueios regionais, censuras e acessar catálogos estrangeiros de serviços de streaming. Tudo a preços muito baixos.

Como hackear um perfil do Instagram